Imagine conectar o seu notebook a uma rede Wi-Fi gratuita enquanto resolve passar um dia de trabalho fora do escritório e, de repente, ter alguém monitorando o que você vê, aguardando para atacar. É assustador, não é? Esse é o ataque do tipo “Man-in-the-middle”.

Ele tem como alvo todo tipo de pessoas e empresas. Em 2015, por exemplo, foi realizada uma operação pela Europol que identificou e capturou 49 membros de um grupo de hackers responsável por atacar vítimas em toda a Europa.

Com isso, eles monitoravam as comunicações e faziam com que vítimas inocentes fizessem pagamentos em contas bancárias dos criminosos.

Por isso, é importante saber mais sobre esse tipo de ataque e como se proteger. Boa leitura!

O que é um ataque Man-in-the-middle?

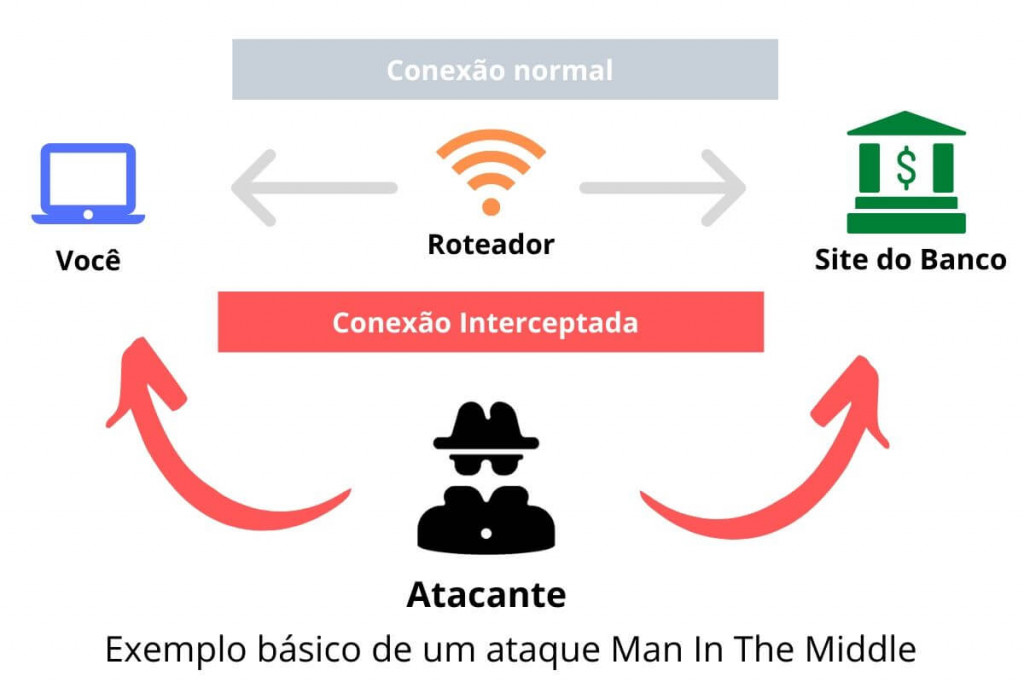

Em uma interação segura, duas partes trocam informações sem nenhuma intervenção de terceiros. Já em um ataque Man-in-the-middle, um criminoso faz o uso de técnicas para participar da comunicação e interceptar os dados valiosos.

O invasor pode interferir das seguintes maneiras:

- passiva: bloqueando, alterando ou roubando informações sem que a vítima perceba;

- ativa: modificando conteúdo das mensagens e se passando pela pessoa ou sistema.

Uma das manifestações mais comuns é interceptar a interação entre um usuário e seu banco on-line para obter lucros financeiros.

Sua rede está segura? Fale com a gente.

Como identificar um ataque Man-in-the-middle?

Essa é uma das ameaças com maior dificuldade de detecção, apesar disso, é possível se atentar nos seguintes possíveis sinais de ataque Man-in-the-middle:

- conexões de rede em locais atípicos;

- URLs com caracteres suspeitos, que podem estar omitindo um ataque do tipo hijacking;

- desconexões que acontecem repetidamente ou de forma inesperada.

Como se proteger de um ataque Man-in-the-middle?

Realizar ações preventivas é uma das maiores recomendações para proteger os seus dados de qualquer ataque cibernético. Além de se atentar aos sites que você tem visitado, fazendo uso apenas dos endereços da web que começam com “https”, que significa seguro, é possível seguir alguns passos para estar em segurança:

1. Faça criptografia do tráfego

Ao criptografar o tráfego entre a rede e o dispositivo você consegue se defender de possíveis ataques de interceptação.

2. Utilize um firewall

O firewall é responsável por oferecer uma camada extra de segurança entre as redes utilizadas e a sua máquina, protegendo o tráfego e dificultando a interceptação por hackers, apesar de não ser completamente infalível.

3. Mantenha seu software de segurança atualizado

É importante sempre estar atualizado, uma vez que criminosos virtuais sempre buscam maneiras de se adaptar e aperfeiçoar suas práticas para conseguir interceptar os seus dados.

Dessa forma, é importante manter toda a rede protegida com soluções efetivas e manter a sua equipe treinada e atualizada.

Por fim, além de estar atento a esse tipo de ataque, é importante atuar na prevenção para qualquer tipo de ameaça. Por isso, saiba como proteger a sua empresa contra ataques e ameaças cibernéticas.

Fonte: Blockbit, IT Soluciona